|

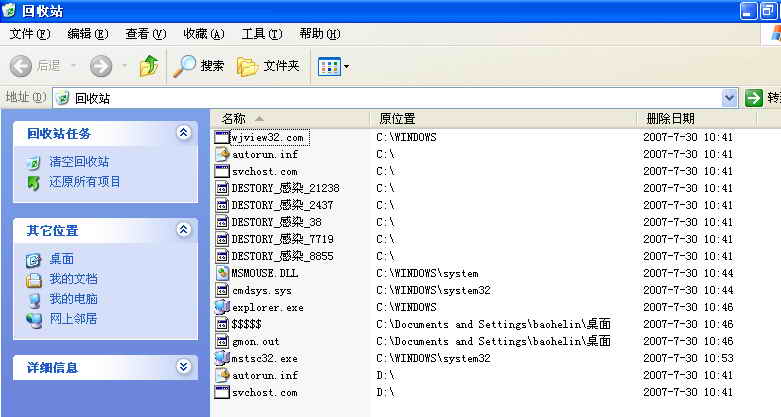

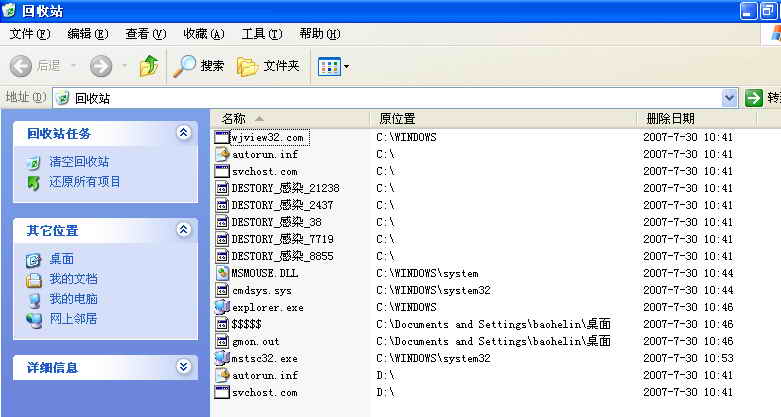

一、SVCHOST.COM运行后释放下列文件:

1、各分区根目录下的autorun.inf、SVCHOST.COM。

2、系统根目录下的DESTROY_感染_21238、DESTROY_感染_2437、DESTROY_感染_38、DESTROY_感染_7719、DESTROY_感染_8855。

3、C:\windows目录下的mjview32.com、$temp$、explorer.exe(58.2K)。正常的explorer.exe(954K)被转移到C:\windows\system\目录下了。

4、C:\windows\system\目录下的MSMOUSE.DLL

5、C:\windows\system32\目录下的cmdsys.sys、mstsc32.exe

6、SVCHOST.COM运行位置(本次为“桌面”)的$$$$$、gmon.out。

二、SRENG2.5(该软件可到down.45it.com下载)日志可见下列异常:

启动项目

注册表

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run]

[Microsoft Corporation]

==================================

Autorun.inf内容:

[C:\]

[AutoRun]

open="SVCHOST.com /s"

shell\open=打开(&O)

shell\open\Command="SVCHOST.com /s"

shell\explore=资源管理器(&X)

shell\explore\Command="SVCHOST.com /s"

[D:\]

[AutoRun]

open="SVCHOST.com /s"

shell\open=打开(&O)

shell\open\Command="SVCHOST.com /s"

shell\explore=资源管理器(&X)

shell\explore\Command="SVCHOST.com /s"

==================================

进程特权扫描

特殊特权被允许: SeLoadDriverPrivilege [PID = 3044, C:\WINDOWS\EXPLORER.EXE]

三、用IceSwoed(该软件可到down.45it.com下载)的手工查杀流程:

1、禁止进程创建。

2、结束下列进程:

C:\windows\wjview32.com

C:\windows\explorer.exe

C:\windows\system32\conime.exe

3、删除下列病毒文件(需要删除的文件见图,详细步骤:打开冰刃-文件-依次找到病毒文件删除即可)。注:$temp$需用IceSword强制删除。

4、取消IceSword的“禁止进程创建”。用SRENG删除病毒加载项wjview32(详细步骤:打开SREng-启动项目-注册表)

5、将C:\windows\system\目录下的explorer.exe移回C:\windows\目录(使用系统复制功能)。

|