|

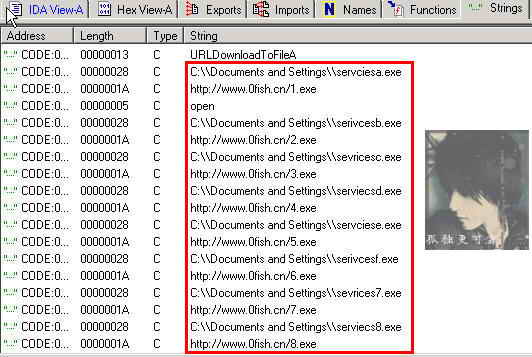

文件名称:sb.exe 文件大小:25088 bytes AV命名:Trojan-Downloader.Win32.Delf.bqh 加壳方式:未 编写语言:Borland Delphi 6.0 - 7.0 病毒类型:Downloader 文件MD5:4C702BCAC11CEAACC27FF8544146A57D 文件SHA1:29AFA21BE37DFBB4D92FD4F754C1BB497F175E72 传播方式:U盘等移动介质 行为分析: 1、释放病毒文件: %Systemroot%\system32\chost.exe 25088 字节(病毒副本) %Systemroot%\system32\sbl.dll 462336 字节(检测系统是否服务器,是则注入进程)。 遍历分区,在磁盘目录生成: sb.exe和autorun.inf 内容为: [autorun] 2、调用CMD的Net Stop命令,关闭系统自带防火墙。(未实现) 3、检测窗口,关闭出现的下列文字: 防火墙 4、搜索为“#32770”窗口类名并发送禁用消息,导致瑞星监控、防火墙失效。 5、遍历进程,查找为"360tray.exe"、"avp.exe"进程,并使其(卡吧、360安全卫士)监控失效。 (未验证) 6、连接202.101.43.1**(上海)下载木马:

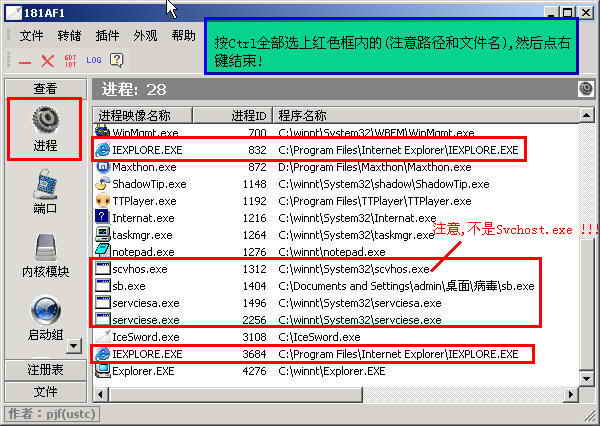

后面几个连接失效,磕磕碰碰的``=。= 7、下载木马,应该是灰鸽子```有内蒙、广东等```蛮过分的,网络宽带都被抢光了` 解决方法: 到down.45it.com下载sreng2.zip和IceSword120_cn.zip(下文简称冰刃) 1、下载工具直接放桌面,关闭不需要的进程,断开网络。 2、打开冰刃,设置禁止线程创建,确定。 3、打开冰刃进程,结束掉:

4、然后,冰刃“文件”功能,删除: C:\Documents and Settings\serivcesb.exe 还有C-Z盘下的Sb.exe和autorun.inf 6、重启后直接开SREng(别联网),删除: 注册表(详细步骤:打开SREng-启动项目-注册表): [HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run] [HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run] 服务(详细步骤:打开SREng-启动项目-win32服务应用程序): [this is goodwork for me / micrsofte][Stopped/Auto Start] 另建议修改QQ、邮箱等密码`` |