|

File: IO.pif

Size: 19456 bytes

MD5: 90C509FA6A6C2FA798DBE1CFD7F0E4F1

SHA1: DBF721F48369CFBB2B88D0F5D707924A7FE185EC

CRC32: 9822E714

生成如下文件:

%Program Files%\Common Files\Services\svchost.exe

%system32%\DirectX10.dll

在每个分区下面生成一个autorun.inf和IO.pif

达到通过U盘等移动存储传播的目的

调用Cmd利用net stop命令停止以下服务

mcshield

Norton Antivirus Auto Protect Service

Windows Firewall/Internet Connection Sharing (ICS)

System Restore Service

结束如下进程

regedit.exe

taskgmr.exe

360tray.exe

360safe.exe

噬菌体

木马克星

WoptiClean.exe

EGHOST.exe

Iparmor.exe

MAILMON.EXE

KAVPFW.exe

RogueCleaner.exe

顺序查找以下注册表键值

?.S-1-5-21-1801674531-1645522239-725345543-1003\Software\JetCar\JetCar\General的AppPath键值

SOFTWARE\Thunder Network\ThunderOem\thunder_backwnd里面的Path键值

?.Software\Microsoft\Windows\CurrentVersion\App Paths\MSMSGS.EXE

?.Software\Microsoft\Windows\CurrentVersion\App Paths\IEXPLORE.EXE

?.Software\TENCENT\PLATFORM_TYPE_LIST\1 的TypePath键值

以分别获得网际快车,迅雷,MSN,IE,QQ的安装路径

如果查找到了那么即启动相应的文件

(查找方式为顺序查找,如果查找到安装了网际快车,则启动网际快车,不再往下查找)

启动相应的文件以后把自身注入到该进程空间之中,连接网络,下载木马。

http://*.cn/hz/1.exe~http://*.cn/hz/20.exe

到%Program Files%\Internet Explorer\PLUGINS下面

命名为随机8位字母和数字组合。

木马植入完毕以后主要生成如下文件(包括但不限于)

%Program Files%\Internet Explorer\PLUGINS\SysWin64.Jmp

%Program Files%\Internet Explorer\PLUGINS\WinSys64.Sys

%Program Files%\NetMeeting\avpms.dat

%Program Files%\NetMeeting\avpms.exe

%Program Files%\NetMeeting\rav*mon.dat(*为随机两位字母)

%Program Files%\NetMeeting\rav*mon.exe(*为随机两位字母)

%systemroot%\ifc222.dll

%systemroot%\qiji.dll

%systemroot%\rx.dll

%systemroot%\sourro.exe

%systemroot%\winlogor.exe

%systemroot%\Winnt.exe

%SystemRoot%\intent.exe

以及以下这些随机7位字母组合文件名的一些盗号木马

%system32%\avwlain.dll

%system32%\avwlamn.dll

%system32%\avwlast.exe

%system32%\avzxain.dll

%system32%\avzxamn.dll

%system32%\avzxast.exe

%system32%\kaqhacs.dll

%system32%\kaqhcaz.exe

%system32%\kaqhczy.dll

%system32%\kvdxacf.dll

%system32%\kvdxbis.exe

%system32%\kvdxbma.dll

%system32%\kvmxacf.dll

%system32%\kvmxcis.exe

%system32%\kvmxcma.dll

%system32%\rsjzafg.dll

%system32%\rsjzapm.dll

%system32%\rsjzasp.exe

%system32%\rsmyafg.dll

%system32%\rsmyapm.dll

%system32%\rsmyasp.exe

其中的盗号木马会盗如下网络游戏帐号和密码(包括但不限于)

大话西游II

魔域

完美世界

机战

华夏

魔兽世界

问道

征途

热血江湖

奇迹世界

QQ

下载的木马有禁止自动更新和微软的防火墙的作用

并且会把时间修改成2099年1月1日

sreng日志反映如下(本文转载时略,详细见下文)

清除办法:

一、清除病毒主程序:

首先把系统时间改正确

下载Sreng,下载地址:down.45it.com

重启计算机进入安全模式(重启系统长按F8直到出现提示,然后选择进入安全模式)

双击我的电脑,工具,文件夹选项,查看,单击选取"显示隐藏文件或文件夹" 并清除"隐藏受保护的操作系统文件(推荐)"前面的钩。在提示

确定更改时,单击“是” 然后确定

右键点击C盘(系统盘) 点击右键菜单中的“打开” 打开磁盘

删除

C:\Io.pif

C:\autorun.inf

%Program Files%\Common Files\Services\svchost.exe

%system32%\DirectX10.dll

同样右键点击其他盘 点击右键菜单中的“打开” 打开磁盘

删除Io.pif和autorun.inf

二、清除下载的木马

1.还是在安全模式下

打开sreng

启动项目 注册表 删除如下项目

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run]

<w><%SystemRoot%\WinRaR.exe> [N/A]

<wm><%SystemRoot%\winlogor.exe> []

<wl><%SystemRoot%\intent.exe> [N/A]

<mm><%SystemRoot%\sourro.exe> []

<zx><%SystemRoot%\winadr.exe> [N/A]

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run]

<ravztmon><C:\Program Files\NetMeeting\ravztmon.exe> []

<avpms><C:\Program Files\NetMeeting\avpms.exe> []

<ravwdmon><C:\Program Files\NetMeeting\ravwdmon.exe> []

双击我的电脑,工具,文件夹选项,查看,单击选取"显示隐藏文件或文件夹" 并清除"隐藏受保护的操作系统文件(推荐)"前面的钩。在提示

确定更改时,单击“是” 然后确定

删除如下文件%Program Files%\Internet Explorer\PLUGINS\SysWin64.Jmp

%Program Files%\Internet Explorer\PLUGINS\WinSys64.Sys

%Program Files%\NetMeeting\avpms.dat

%Program Files%\NetMeeting\avpms.exe

%Program Files%\NetMeeting\rav*mon.dat(*为随机两位字母)

%Program Files%\NetMeeting\rav*mon.exe(*为随机两位字母)

%systemroot%\ifc222.dll

%systemroot%\qiji.dll

%systemroot%\rx.dll

%systemroot%\sourro.exe

%systemroot%\winlogor.exe

%systemroot%\Winnt.exe

%SystemRoot%\intent.exe

2.清除随机7位的dll盗号木马

(其实这些就是*pri.dll的变种,仍可以采用重命名方法清除)

仍然是在安全模式下

打开sreng 启动项目 注册表

查看[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks]下面的随机7位字母的dll文件,记住他们的名字

然后

双击我的电脑,工具,文件夹选项,查看,单击选取"显示隐藏文件或文件夹" 并清除"隐藏受保护的操作系统文件(推荐)"前面的钩。在提示确定更改时,单击“是” 然后确定

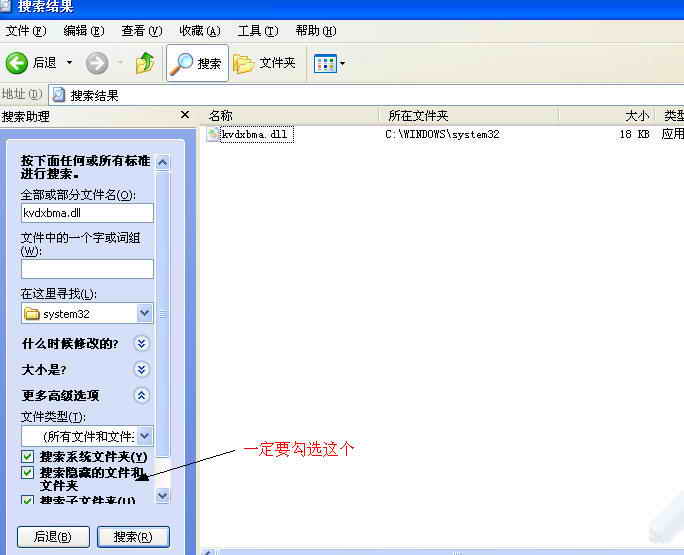

打开C:\windows\system32文件夹 单击上面的搜索按钮

更多高级选项中 要钩选 搜索隐藏的文件和文件夹

分别搜索你记下来的那些随机7位的dll

右键分别把 这些文件重命名 命名的名字自己要记住 最好有规律

重启计算机后

打开sreng

启动项目 注册表 删除如下项目 (即你刚才在启动项目中看见的所有随机7位字母dll的项目)

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks]

<{1E32FA58-3453-FA2D-BC49-F340348ACCE1}><C:\WINDOWS\system32\rsmyapm.dll> []

<{2C87A354-ABC3-DEDE-FF33-3213FD7447C2}><C:\WINDOWS\system32\kvdxbma.dll> []

<{3D47B341-43DF-4563-753F-345FFA3157D3}><C:\WINDOWS\system32\kvmxcma.dll> []

<{1960356A-458E-DE24-BD50-268F589A56A1}><C:\WINDOWS\system32\avwlamn.dll> []

<{12FAACDE-34DA-CCD4-AB4D-DA34485A3421}><C:\WINDOWS\system32\rsjzapm.dll> []

<{1859245F-345D-BC13-AC4F-145D47DA34F1}><C:\WINDOWS\system32\avzxamn.dll> []

<{37D81718-1314-5200-2597-587901018073}><C:\WINDOWS\system32\kaqhczy.dll> []

双击AppInit_DLLs把器键值改为空

并删除刚才重命名的那些dll文件

注:%System32%是一个可变路径。

Windows2000/NT中默认的安装路径是C:\Winnt\System32,windows95/98/me中默认的安装路径是C:\Windows\System,windowsXP中默认的安装路径是C:\Windows\System32。

%SystemRoot%/ WINDODWS所在目录

%ProgramFiles%\ 系统程序默认安装目录

|