|

样本来自卡饭,此病毒即原先分析过的sbl.exe系列的变种

File: AnHao.exe

Size: 35840 bytes

File Version: 6.00.2900.3156 (xpsp_sp2_gdr.070613-1234)

Modified: 2007年10月28日, 12:34:23

MD5: 53E349555372ADE49D4FF6C195DCEF5C

SHA1: E11B37AF59B6D4B5C64BB0DB600B7AC51D3F3226

CRC32: 1E49FEA3

技术细节:

1、释放病毒副本:

%systemroot%\system32\1.inf

%systemroot%\system32\forget.dll

%systemroot%\system32\snowfall.exe

检测各个分区根目录下是否有autorun.inf的文件或者文件夹,如果有则将其改名为AnHao

然后在各个分区释放autorun.inf和snow.exe达到通过U盘传播的目的

并每隔9s检测是否存在,如不存在,则重写

%systemroot%\system32\1.inf与autorun.inf内容相同

2.调用cmd.exe 执行cmd.exe /c net stop sharedaccess的命令 关闭Windows自带的防火墙

3.调用TerminateProcess函数关闭如下进程

360safe.exe

360tray.exe

4.提升自身权限,关闭avp.exe的句柄

5.调用FindWindowTextA函数查找窗口标题,并通过PostMessageA函数发送WM_CLOSE,WM_DESTROY,WM_QUIT的消息关闭带有如下字样的窗口

防火墙

任务管理器

木马清道夫

木马克星

超级巡警

主线程

NOD32核心

微点

安全卫士

木马杀客

NOD32 内核

杀毒

江民

金山

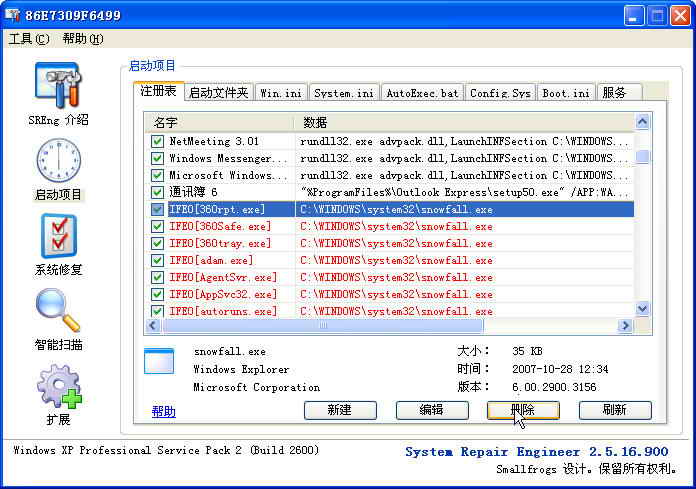

6.在HKLM\software\microsoft\windows NT\currentversion\image file execution options下面添加项目映像劫持以下杀毒软件和安全工具

360rpt.exe

360Safe.exe

360tray.exe

adam.exe

AgentSvr.exe

AppSvc32.exe

autoruns.exe

avgrssvc.exe

AvMonitor.exe

avp.com

avp.exe

CCenter.exe

ccSvcHst.exe

FileDsty.exe

FTCleanerShell.exe

HijackThis.exe

IceSword.exe

iparmo.exe

Iparmor.exe

isPwdSvc.exe

kabaload.exe

KaScrScn.SCR

KASMain.exe

KASTask.exe

KAV32.exe

KAVDX.exe

KAVPFW.exe

KAVSetup.exe

KAVStart.exe

KISLnchr.exe

KMailMon.exe

KMFilter.exe

KPFW32.exe

KPFW32X.exe

KPFWSvc.exe

KRegEx.exe

KRepair.COM

KsLoader.exe

KVCenter.kxp

KvDetect.exe

KvfwMcl.exe

KVMonXP.kxp

KVMonXP_1.kxp

kvol.exe

kvolself.exe

KvReport.kxp

KVSrvXP.exe

KVStub.kxp

kvupload.exe

kvwsc.exe

KvXP.kxp

KWatch.exe

KWatch9x.exe

KWatchX.exe

loaddll.exe

MagicSet.exe

mcconsol.exe

mmqczj.exe

mmsk.exe

NAVSetup.exe

nod32krn.exe

nod32kui.exe

PFW.exe

PFWLiveUpdate.exe

QHSET.exe

Ras.exe

Rav.exe

RavMon.exe

RavMonD.exe

RavStub.exe

RavTask.exe

RegClean.exe

rfwcfg.exe

RfwMain.exe

rfwProxy.exe

rfwsrv.exe

RsAgent.exe

Rsaupd.exe

runiep.exe

safelive.exe

scan32.exe

shcfg32.exe

SmartUp.exe

SREng.exe

symlcsvc.exe

SysSafe.exe

TrojanDetector.exe

Trojanwall.exe

TrojDie.kxp

UIHost.exe

UmxAgent.exe

UmxAttachment.exe

UmxCfg.exe

UmxFwHlp.exe

UmxPol.exe

UpLive.EXE

WoptiClean.exe

zxsweep.exe

7.调用CreateProcess打开进程%systemroot%\system32\spoolsv.exe,把%systemroot%\system32\forget.dll注入到spoolsv.exe中,并调用

urlmon.dll实现下载功能

下载/hXXp://xxx.xxx.com/jpg到c:\b.exe

http://www.hackceo.com/ts.rar到c:\c.exe

但下载链接均已失效,无法判断是什么病毒...

8.病毒体内有字样“mylovegirlsbl”

解决办法:

down.45it.com下载sreng2.zip和IceSword120_cn.zip(以下简称冰刃)

1.解压缩冰刃

把冰刃的Icesword.exe改名为1.com

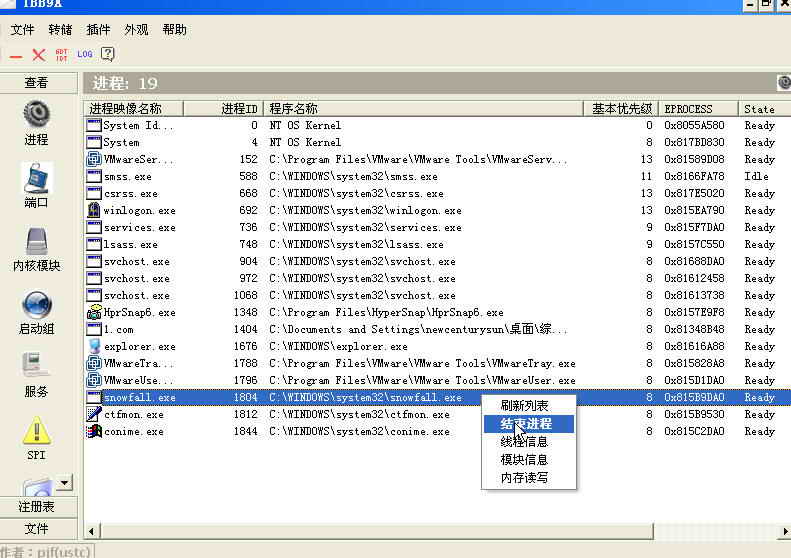

切换到进程一栏 找到%systemroot%\system32\snowfall.exe

右键 结束进程

2.(还是在冰刃中)点击左下角的文件按钮

找到如下文件 删除之

%systemroot%\system32\1.inf

%systemroot%\system32\forget.dll

%systemroot%\system32\snowfall.exe

并删除各个分区下面的snow.exe和autorun.inf(不要忘记)

3.把sreng.exe改名为2.com,运行

启动项目 注册表

删除所有红色的IFEO映像劫持项目

PS:从拿到第一个版本的sbl到现在这个版本,病毒作者逐渐添加了各种功能,从关闭窗口到现在流行的映像劫持,同时也发现了作者的一些内心情感变化,从先前的“lovesbl”的“表白”,到“dream”,再到现在的“forget”,是不是表明这段感情该结束了呢?希望随着这段感情的结束,作者对于病毒的更新也尽快结束吧!

|