|

病毒样本信息:

File: ntdelect.com

Size: 75776 bytes

Modified: 2008年4月14日, 17:10:00

MD5: 597C3D9FD61616C26822EFABB744E3D7

SHA1: 159D782EE186CB4D77085C2F601655FB5906DF4D

CRC32: FF6FF5B3

1.病毒运行后,释放如下文件或者副本

%systemroot%\system32\wincab.sys

%systemroot%\system32\kavo.exe

%systemroot%\system32\kavo0.dll

在每个盘符下面生成ntdelect.com和autorun.inf达到通过U盘等移动存储传播的目的。

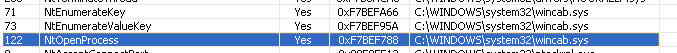

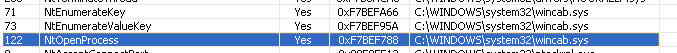

2.wincab.sys的作用

a.恢复部分SSDT hook,使得杀毒软件或HIPS的部分功能失效

b.hook挂某些SSDT钩子,如NtenumerateKey,NtEnumerateValuKey,NTopenprocess隐藏其注册表项目,并防止其他进程打开其自身进程以躲避杀毒软件的查杀。

3.kavo0.dll注入Explorer.exe以及由Explorer.exe启动的进程中,监控多种游戏程序的启动,并将其注入到游戏进程中达到盗号目的:

可以盗如下游戏帐号和密码:

冒险岛online

黄易群侠传online

热血江湖

传奇世界

希望Online

完美世界

...

4.注册表操作

HKEY_CURRENT_USER\Software\Microsoft\Windows\Currentversion\Run下面增加

"kava" = %SYSTEM%\KAVO.EXE

达到开机启动自身的目的

破坏显示隐藏文件设置

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL\CheckedValue修改为0X00000000

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced\ShowSuperHidden修改为0X00000000

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Hidden修改为0X00000002

5.由于kavo0.dll的作用,Explorer.exe会不断暴力回写注册表信息和各个盘符下的ntdelect.com和autorun.inf

解决方法:

到down.45it.com下载sreng和Xdelbox1.6

1.复制如下文字 到剪贴板

%systemroot%\system32\wincab.sys

%systemroot%\system32\kavo.exe

%systemroot%\system32\kavo0.dll

C:\ntdelect.com

C:\autorun.inf(有几个盘写几个,以此类推)

打开Xdelbox.exe

在下面的大框中 单击右键 点击 “剪贴板导入不检查路径”

之后刚才复制的那个文件列表将出现在下面的大框中

然后再在下面的大框中单击右键 点击 “立即重启执行删除”

软件会自动重启计算机

重启计算机以后 会有两个系统进入的选择的倒计时界面

第一个是你原来的windows系统

第二个是这个软件给你设定的dos系统

不用你管,它会自动选择进入第二个系统

类似dos的界面滚动完毕以后 病毒就被删除了

之后他会自动重启进入正常模式

2.重启计算机后,打开sreng

启动项目 注册表 删除如下内容

HKEY_CURRENT_USER\Software\Microsoft\Windows\Currentversion\Run下面的

"kava" = %SYSTEM%\KAVO.EXE

系统修复-Windows Shell/IE 全选 点击修复

|